mTLS(双向TLS)是一种增强安全协议,要求客户端和服务器相互验证身份。本文介绍mTLS是什么、工作原理、优缺点和部署指南。

高速代理 - 准备试用?

ALGO Proxy 提供住宅、数据中心和 4G 代理,覆盖 195+ 国家

什么是mTLS?

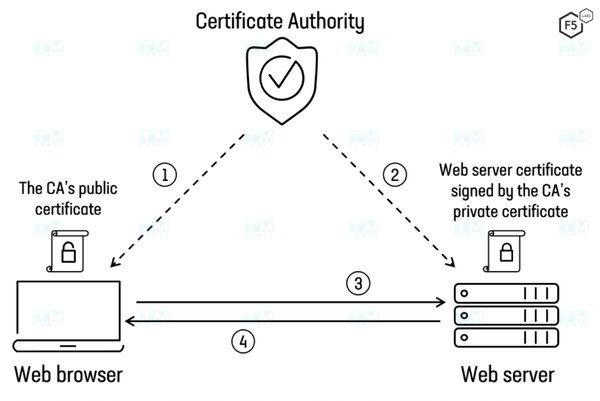

mTLS(双向传输层安全)是TLS的增强版本,要求客户端和服务器通过数字证书相互验证身份。标准TLS只要求服务器证明身份,而mTLS增加了客户端也必须提供有效证书的步骤。

数字证书由受信任的证书颁发机构(CA)签发,包含身份信息、域名和有效期。mTLS创建双重安全层——确保双方在交换数据前都是合法的。

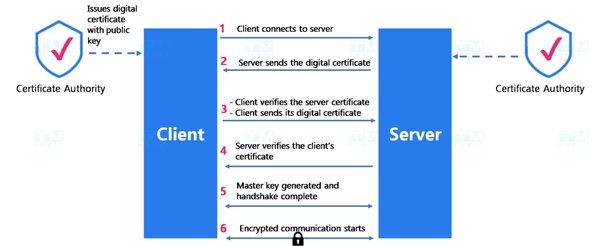

mTLS的工作原理

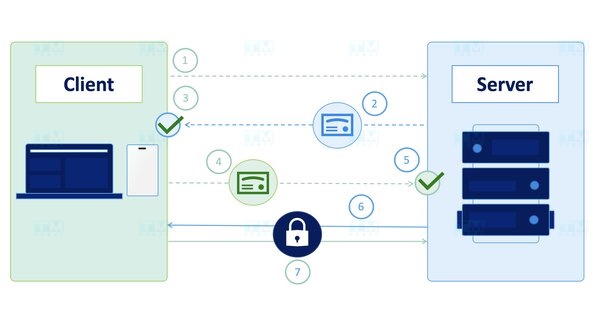

mTLS握手过程包含以下步骤:

- 客户端发送连接请求(ClientHello)到服务器,附带支持的密码套件列表。

- 服务器响应(ServerHello),选定密码套件并发送其SSL证书。

- 客户端验证服务器证书 —— 检查CA、有效期、域名。

- 服务器请求客户端证书(CertificateRequest)—— 这是mTLS与TLS的区别步骤。

- 客户端发送其证书给服务器。

- 服务器验证客户端证书 —— 检查CA、有效期、访问权限。

- 建立加密通道 —— 双方交换会话密钥以加密数据。

整个过程仅需几百毫秒。握手成功后,所有传输数据都经过加密和认证。

优势和应用

双向认证: 客户端和服务器都必须证明身份,防止未授权访问和身份伪造。

防御中间人攻击(MITM): 攻击者无法拦截连接,因为没有有效证书无法通过认证。

传输数据保护: 端到端加密,即使数据在不安全网络上被截获也无法解密。

常见应用:

- 微服务: Kubernetes、Istio服务网格中服务间的认证。

- 零信任网络: 每个连接都必须认证,不默认信任。

- 内部API: 保护不暴露于公共互联网的后端系统间API。

- 物联网: 认证连接到中央服务器的IoT设备。

- 金融和医疗: 符合PCI DSS、HIPAA安全规范。

mTLS部署指南

步骤1 — 安装服务器证书: 选择可信CA(Let's Encrypt、DigiCert或内部CA),创建CSR(证书签名请求),在服务器上安装SSL证书。

步骤2 — 配置服务器要求客户端证书: 更新Web服务器或应用配置,启用ssl_verify_client on(Nginx)或SSLVerifyClient require(Apache)。指定包含可接受CA列表的CA信任存储。

步骤3 — 为客户端安装证书: 从内部CA或可信CA为每个客户端签发证书。配置客户端应用在连接服务器时使用其证书。

TLS与mTLS对比

| 标准 | TLS | mTLS |

|---|---|---|

| 认证 | 单向(仅服务器) | 双向(服务器+客户端) |

| 客户端证书 | 不要求 | 必须 |

| 安全性 | 加密传输数据 | 加密+双向认证 |

| 防MITM | 部分 | 更强 |

| 复杂度 | 易于部署 | 更复杂 |

| 性能 | 开销低 | 开销较高(握手) |

| 证书管理 | 仅服务器 | 服务器+所有客户端 |

| 使用场景 | 网站、邮件、应用 | 微服务、API、IoT、零信任 |

何时使用TLS: 公共网站、标准Web应用、邮件——仅需服务器认证的场景。

何时使用mTLS: 微服务、内部API、IoT、金融系统——需要双方认证和高安全性的场景。

总结: mTLS是一种强大的安全解决方案,具备双向认证能力,特别适用于微服务、内部API和零信任架构。虽然比TLS部署更复杂,但mTLS为高要求系统提供了卓越的安全性。